Ce que la cybertech peut enseigner au monde sur le coronavirus

19 AVRIL 2020, 8 H 50

Ces dernières années, certains dans le cyber-monde reconnaissent qu’il y a beaucoup à apprendre du monde biologique lors de la protection des systèmes contre les virus.

Maintenant, la pandémie corona présente une opportunité pour le monde médical d’apprendre quelque chose du monde cyber.

Je crois que nous pouvons obtenir des informations en examinant les stratégies médicales sélectionnées par divers pays et en les visualisant à travers la lentille des cyber stratégies.

Commençons par reconnaître que la cybersécurité est construite en couches. Aucune solution ou couche magique ne peut empêcher toutes les attaques possibles.

De plus, il est impossible de tout protéger pour l’éternité. Des ordinateurs seront attaqués, des informations seront volées et l’activité sera interrompue. Il a déjà été admis dans le monde des affaires qu’il n’est pas possible de maintenir un niveau de protection extrêmement élevé, tout en permettant à une entreprise de fonctionner à son rythme.

Il faut toujours trouver un compromis et gérer les risques. Des niveaux de sécurité extrêmement élevés sont possibles, mais cela entraînera une situation où le travail risque de s’arrêter. Les entreprises acceptent qu’en s’exécutant librement, elles s’exposent à différents niveaux de cybermenaces.

Le défi, qui est devenu la responsabilité principale des responsables de la sécurité de l’information, ainsi que de leurs organisations, est d’apprendre à vivre avec ces compromis au quotidien. Pour comprendre les risques qu’ils prennent, déterminez quel niveau de risque ils peuvent accepter et quel niveau de risque est trop grand.

Tout comme les entreprises évaluent diverses approches de protection, nous pouvons voir plusieurs stratégies de protection contre le COVID-19 mises en œuvre par différents pays.

«Le périmètre est mort»

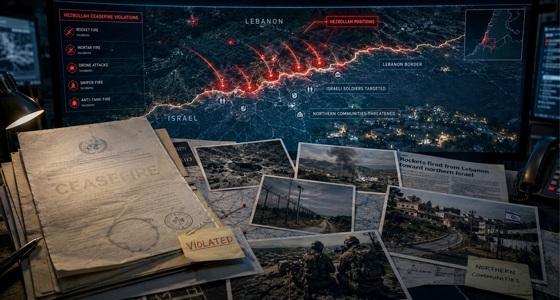

L’Asie, la Corée du Sud et Taïwan ont adopté une approche relativement avancée pour détecter la menace, trouver où elle est hébergée et la traiter chirurgicalement. Ceci est en conjonction avec une couche de base de désinfection de grandes surfaces.

Les concepts avancés de chasse aux menaces et les investissements considérables dans la détection et les réponses aux incidents vont au-delà de la couche de base d’un pare-feu standard et d’une protection des terminaux. Cette approche reflète la compréhension que le «point de contact» avec le monde sera rompu, ou en argot professionnel, «le périmètre est mort».

Il n’est pas possible d’obtenir une protection complète et de maintenir la menace hors du périmètre pour toujours.

La menace doit être recherchée de manière ciblée et traitée partout où elle est identifiée sans renoncer à une couche de protection de base, qui réussira de toute façon à empêcher les menaces plus simples de pénétrer.

D’agressif à sensible

La plupart des pays – y compris Israël, l’Italie et les États-Unis – ont adopté des approches plus traditionnelles.

Israël a commencé par croire qu’il y avait bien un «périmètre» et que la menace pouvait être bloquée de l’extérieur. Comme mentionné, cette approche est désormais largement considérée comme non pertinente.

Par la suite, Israël, comme l’Italie et les États-Unis, est passé à une politique agressive de fort verrouillage du réseau, empêchant la transmission d’informations entre les points du réseau.

Une telle approche peut en effet réussir à prévenir les brèches, mais elle a également pour effet d’empêcher la plupart des activités sur le réseau. Par conséquent, il a un effet défavorable sur l’activité commerciale de l’organisation.

Lire la suite: www.israel21c.org

Zohar Rozenberg est vice-présidente des cyberinvestissements pour Elron, investissant dans la cybersécurité à un stade précoce et les startups de logiciels d’entreprise. Dans son précédent rôle de colonel de l’unité 8200 de l’armée israélienne (à la retraite), il a aidé à la fondation du National Cyber Bureau d’Israël, officialisant la cyber-stratégie nationale du pays. Son dernier rôle avec Tsahal était celui de chef de son cyber-service.

|

|